WordPress Login Versuche zu begrenzen ist eine der einfachsten und effektivsten Maßnahmen, um deine Website vor Hackerangriffen zu schützen. Denn täglich werden tausende WordPress-Seiten angegriffen – oft automatisiert, durch sogenannte Brute-Force-Attacken.

Bevor du dir jetzt Sorgen machst und denkst, WordPress sei unsicher: Es gibt keine Website, die zu 100 % geschützt ist. Ganz egal, ob du WordPress, Joomla, Typo3 oder eine einfache HTML-Seite nutzt – Angriffsrisiken gibt es überall. Der Unterschied liegt in den möglichen Schwachstellen.

Und es betrifft nicht nur große Seiten oder Onlineshops! Auch eine kleine Website, die wie eine digitale Visitenkarte für dein lokales Unternehmen dient, kann ein Ziel für Hacker sein – zum Beispiel, um deine Datenbank auszulesen, dubiose Werbung einzuschleusen oder Spam-Mails über deine Seite zu verschicken.

Häufige Angriffsarten

Zu den häufigsten Angriffsmethoden auf WordPress Seiten gehören:

- SQL Injection (SQLi)

- Cross-Site Scripting (XSS)

- Inclusion Vulnerabilities (LFI und RFI)

- Brute Force-Angriffe

In diesem Beitrag geht es um den Schutz vor Brute-Force-Angriffen – eine der einfachsten, aber effektivsten Maßnahmen, um deine WordPress Sicherheit zu erhöhen.

Was ist Brute-Force-Attacke?

Bei einem Brute-Force-Angriff wird versucht, deinen Benutzernamen und dein Passwort durch automatisiertes Ausprobieren zu knacken. Dabei testen Bots zig Kombinationen – erst einfache, wie „admin“ oder „123456“, dann auch komplexere. Je einfacher dein Passwort, desto schneller kommen sie ans Ziel.

Ein sicheres Passwort ist daher Pflicht und die aller erste Sicherheitsmaßname, die du auf deiner WordPress Seite ergreifen solltes. Zusätzlich kannst du deine Website noch besser schützen, indem du die Anzahl der Login-Versuche begrenzt. So haben Angreifer nur wenige Chancen, bevor sie gesperrt werden.

Login Versuche begrenzen – diese Möglichkeiten hast du

Login Versuche mit Plugin begrenzen

Es gibt verschiedene Plugins, mit denen du die WordPress Login Versuche begrenzen kannst. Hier sind drei beliebte Optionen:

1. Limit Login Attempts Reloaded

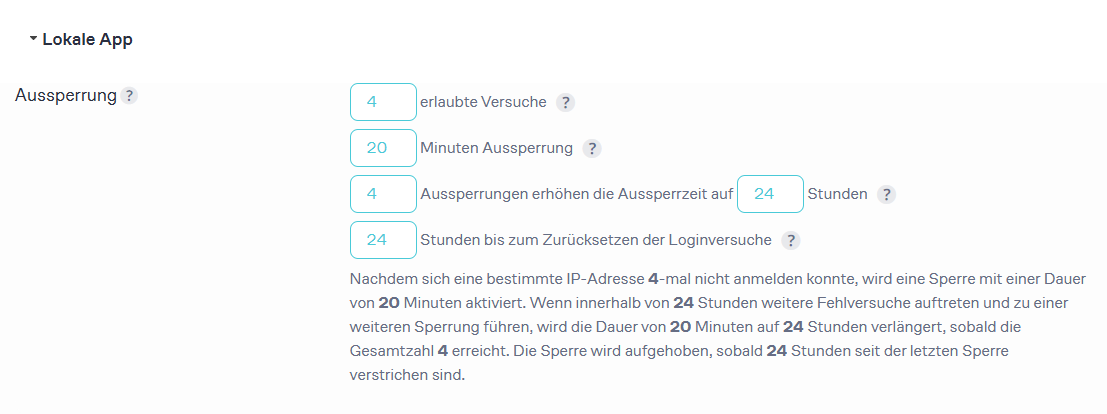

Limit Login Attempts Reloaded ist ein einfaches und oft genutztes Plugin. Damit kannst du festlegen, dass z. B. nach dem 4. falschen Versuch keine Anmeldung mehr möglich ist. Außerdem kannst du eine Sperrzeit definieren, in der sich User einer bestimmte IP nicht mehr anmelden kann.

Das Plugin schützt auch WooCommerce-Logins und funktioniert mit Multisites. Aber achte darauf, dich nicht selbst auszusperren, wenn du dein Passwort mal falsch eingibst!

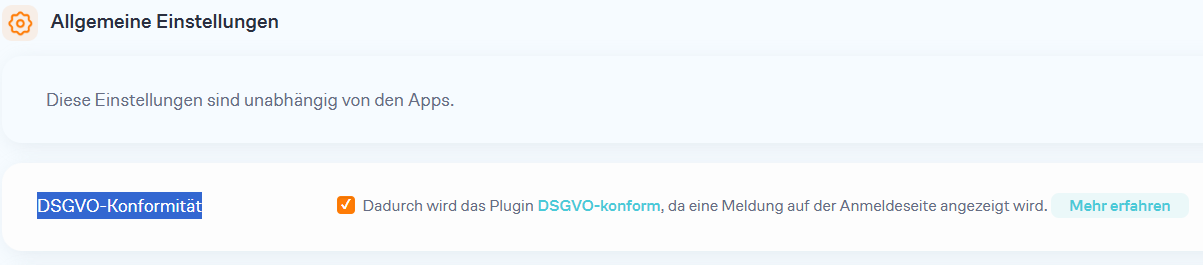

Datenschutz-Tipp: Da das Plugin die IP-Adressen von den Login-Usern auswertet und speichert, ist seine Verwendung so für die deutsche Websitebetreiber nicht datenschutzkonform. Gehe daher unter "Einstellungen" zu "Allgemeinen Einstellungen" und setze das Häkchen bei "DSGVO-Konformität" dann werden IPs gehasht. Dann entspricht Limit Login Attempts der DSGVO.

2. Wordfence Security

Wordfence Security ist ein umfangreiches Sicherheits-Plugin mit vielen Funktionen, auch in der kostenlosen Version. Unter "All Options" > "Brute Force Protection" kannst du Login-Versuche begrenzen. Zusätzlich bietet Wordfence Firewall, Malware-Scan und vieles mehr.

Auch hier wichtig: Wordfence speichert ebenfalls IP-Adressen. Für die DSGVO-Konformität solltest du einen AV-Vertrag mit Wordfence abschließen und die Datenschutzbestimmungen akzeptieren. Grundlage für die Nutzung kann Art. 6 Abs. 1 lit. f DSGVO („berechtigtes Interesse“) sein. Für eine rechtssichere Einschätzung konsultiere bitte einen Datenschutzbeauftragten.

Login-Versuche ohne Plugin begrenzen

Manche Hoster bieten diese Funktion von Haus aus an. Bei RAIDBOXES ist die Begrenzung der Login-Versuche standardmäßig aktiv. Wenn sich jemand zu oft mit falschen Zugangsdaten einloggen will, wird die IP-Adresse automatisch gesperrt:

- Nach mehreren Fehlversuchen: 20 Minuten Sperre

- Bei weiteren Versuchen: 24 Stunden Sperre

Die Anzahl der erlaubten Versuche und die Sperrzeiten kannst du im Kundenbereich individuell anpassen.

Fazit: Schütze deine Website – WordPress Login Versuche begrenzen lohnt sich

Brute-Force-Angriffe auf deinen WordPress Login sind häufig, aber leicht zu verhindern. Ob du ein Plugin wie Limit Login Attempts Reloaded oder Wordfence nutzt oder dich für einen Hoster mit integrierter Schutzfunktion entscheidest – WordPress Login Versuche zu begrenzen ist ein einfacher, aber wirksamer Schritt, um deine Seite sicherer zu machen.